Ознакомительная версия. Доступно 6 страниц из 34

данным.

Глава 9

Методы постэксплуатации

Для злоумышленника первоначальный доступ — это лишь первый шаг. Когда-то целью атак было немедленное шифрование первого же взломанного хоста, но теперь многие операторы программ-вымогателей уделяют внимание постэксплуатации, в процессе которой может происходить повышение привилегий, доступ к учетным данным, разведка и другие действия, обеспечивающие контроль всей сети и позволяющие извлечь самые ценные данные и зашифровать как можно больше хостов. Кроме того, поскольку многие злоумышленники также занимаются кражей данных, они стремятся оставаться в сети как можно дольше, чтобы иметь возможность получить наиболее важные данные. По той же причине им могут понадобиться дополнительные лазейки — например, легитимное программное обеспечение для удаленного доступа.

Как вы узнали из главы 5 «Тактики, техники и процедуры групп, занимающихся распространением программ-вымогателей», наиболее распространенные действия постэксплуатации — это доступ к учетным данным, разведка и, конечно же, горизонтальное перемещение по сети.

В этой главе мы сосредоточимся на цифровых криминалистических артефактах, которые позволяют реконструировать действия операторов программ-вымогателей на этих трех этапах жизненного цикла атаки.

Мы изучим различные методы, которые используются лицами, связанными с одной из наиболее активных группировок — программой-вымогателем Conti, и обсудим следующие темы:

Изучение методов доступа к учетным данным.

Изучение методов разведки.

Изучение методов горизонтального перемещения по сети.

Изучение методов доступа к учетным данным

Чтобы начать горизонтальное перемещение по сети, операторы программы-вымогателя должны получить привилегированные учетные данные. Существует ряд популярных методов, используемых злоумышленниками для решения этой задачи. Например, они могут создать дамп памяти процесса Local Security Authority Subsystem Service (LSASS) для извлечения учетных данных или провести атаку Kerberoasting. Давайте посмотрим, как анализ цифровых улик помогает нам обнаружить эти методы.

Дамп учетных данных с помощью хакерских инструментов

Как вы уже знаете, самый популярный инструмент для кражи учетных данных — пресловутый Mimikatz, разработанный и поддерживаемый Бенджамином Делпи. Он настолько широко распространен, что обычно его может обнаружить и удалить даже стандартное антивирусное программное обеспечение. Но, как правило, злоумышленники деактивируют встроенные антивирусы, что дает возможность некоторым операторам программ-вымогателей просто загружать Mimikatz на скомпрометированный хост с официальной страницы GitHub.

Рис. 9.1. Описание Mimikatz со страницы GitHub

Исходную версию Mimikatz легко обнаружить, но мы сталкиваемся со множеством модифицированных версий, например Invoke-Mimikatz, Pypykatz, SafetyKatz и др. Вам также могут встретиться адаптированные злоумышленниками версии, которые обнаружить еще сложнее.

Важно также учитывать, что в большинстве случаев вы не увидите файла с именем mimikatz.exe (хотя, конечно, бывают и исключения) — скорее это будет mimi.exe, m.exe или x64.exe. Такие необычные названия вредоносных исполняемых файлов могут дать вам важные точки опоры во время расследования. Более того, очень часто пользователи программ-вымогателей просто удаляют инструменты, которые они использовали во время постэксплуатации, поэтому вам, возможно, придется сосредоточиться на криминалистических артефактах, указывающих на их запуск, например UserAssist, Shimcache, Amcache, Prefetch и т. д.

Давайте попробуем найти доказательства выполнения программ дампинга учетных данных наподобие Mimikatz. Очень хороший инструмент для решения этой задачи — Amcache, поскольку в нем сохраняются не только временны́е метки выполнения, но также метаданные и даже хеши SHA1, поэтому мы можем идентифицировать исполняемый файл, даже если он был переименован и удален.

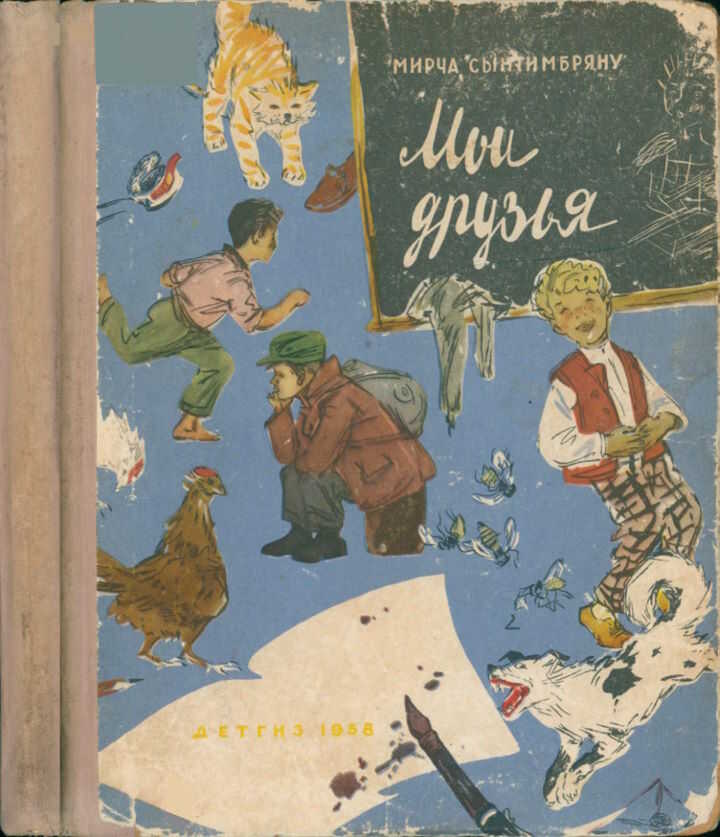

Данные из Amcache.hve извлекаются, например, с помощью AmcacheParser.

Рис. 9.2. Часть вывода AmcacheParser

На рисунке 9.2 показаны доказательства выполнения, извлеченные для дальнейшего анализа с помощью AmcacheParser. На первый взгляд мы не видим ничего связанного с Mimikatz, но в папке C: ProgramData есть очень подозрительный файл — o5981r8p.exe. Другие промежуточные папки, требующие внимания, — Temp, AppData и Windows.

Давайте попробуем больше узнать об этом файле, проверив метаданные в записи в Amcache.

Время первого выполнения: 28.11.2021 12:00:15 (UTC)

SHA1: 539c228b6b332f5aa523e5ce358c16647d8bbe57

Размер: 380928

Версия продукта: 2.2.19882.0

К сожалению, у нас нет никакой информации о продукте, кроме его версии, — но зато мы располагаем хешем SHA1. Поиск в Google подтверждает, что этот хеш связан с GMER — инструментом для обнаружения и удаления руткитов. Это явный признак преступной деятельности! Операторы программ-вымогателей довольно часто используют GMER для завершения различных процессов — например, антивирусного ПО.

Доказательств использования инструментов для дампинга учетных данных у нас пока нет, но мы уже определили возможную промежуточную папку — ProgramData. Всегда полезно проверять журналы антивируса. На протяжении жизненного цикла атаки злоумышленники используют множество инструментов, и если обнаружить хотя бы некоторые из них, они послужат надежными опорными точками для расследования и реагирования.

Хорошим подспорьем при реагировании на инциденты являются коды событий, поэтому имеет смысл изучить журналы событий Windows.

В данном случае у нас есть только Microsoft Windows Defender. Информацию об обнаружении можно найти в файле журнала событий Windows Microsoft-Windows-Windows Defender%4Operational.evtx. Самое интересное событие, имеющее уровень предупреждения, — 1116. Обработаем этот файл с помощью EvtxECmd.

Рис. 9.3. События, извлеченные EvtxECmd

Как видите, у нас всего одно событие с ID 1116. Заглянем внутрь.

Название вредоносного ПО: Backdoor: Win64/CobaltStrike.NP!dha

Описание: бэкдор (серьезный риск)

Время обнаружения: 2021–11–28T09:56:21.898Z

Файл: C: ProgramData64.dll

Cobalt Strike! Это очень распространенный инструмент, используемый многими взломщиками. Он обеспечивает злоумышленникам удаленный доступ к хосту, позволяет запускать команды и файлы, извлекать данные и, конечно же, создавать дамп учетных данных. Что еще более важно, соответствующая DLL находилась в той же папке — C: ProgramData.

Давайте построим временну́ю шкалу на основе $MFT с помощью MFTECmd и проверим эту папку на наличие других признаков вредоносных файлов (рис. 9.4).

Рис. 9.4. Часть результатов работы MFTECmd

Рис. 9.5. Файл трассировки для SK.exe

Как видите, вскоре после o5981r8p.exe был создан еще один подозрительный файл — SK.exe. Мы не видели его в выводе AmcacheParser, но тем не менее для него есть файл трассировки, указывающий на то, что он запускался (рис. 9.5).

Согласно информации, которую мы собрали в результате анализа $MFT, файл все еще должен существовать — значит, мы можем его хешировать. Проверив хеш на VirusTotal, мы сразу же получим о нем более подробную информацию.

Рис. 9.6. Информация о файле, полученная из VirusTotal

Итак, мы имеем дело с SafetyKatz — несколько модифицированной версией оригинального Mimikatz. Конечно, такие инструменты, как правило, оставляют не меньше следов, чем Cobalt Strike Beacon, поэтому пользователи программ-вымогателей часто прибегают к встроенным инструментам для дампинга учетных данных.

Дампинг учетных данных с помощью встроенных инструментов

Злоумышленники успешно пользуются собственными возможностями операционной системы Windows — особенно для дампинга учетных данных. Мы знаем, что многие группировки программ-вымогателей используют comsvcs.dll для создания дампа lsass.exe.

Найти доказательства такой активности может быть довольно сложно, поскольку злоумышленники злоупотребляют

Ознакомительная версия. Доступно 6 страниц из 34